概要

| 脆弱性名(Ja) | 混合リソースの検出 |

| 脆弱性名(En) | Mixed Resource Detection |

| ID | 98091 |

| 危険度 | Medium |

| ファミリー | Web Applications |

説明

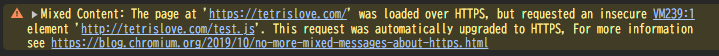

混合リソースとは、HTTPSで保護されたページがHTTPを介してリソースを読み込む状態を指します。これにより、暗号化されたページにもかかわらず、データの一部が暗号化されないまま送信され、攻撃者に傍受されるリスクが高まります。

この問題は、ページのHTMLがHTTPSで提供されている一方で、画像やスクリプト、スタイルシートなどのリソースがHTTPでロードされる場合に発生します。

ユーザーに安全な通信と見せかけて、実際には部分的に保護されていないことから「混合コンテンツ」(Mixed Content)とも呼ばれます。

リスク

混合リソースが存在すると、サーバーとユーザー間の通信の一部が暗号化されないまま送信されるため、通信内容が攻撃者に傍受されるリスクが高まります。

特に、公共のWi-Fiや不正なネットワーク環境では、攻撃者が混合コンテンツのリソースを改ざんし、悪意のあるスクリプトを埋め込む可能性があります。

これにより、クロスサイトスクリプティング(XSS)やマルウェア感染などの攻撃が容易になります。ユーザーは自分が安全なサイトを利用していると誤認しやすく、結果として個人情報や機密データが不正に取得される可能性があります。

検出トリガー

- ページのHTMLはHTTPSで提供されるが、リソース(画像、スクリプト、CSSなど)がHTTP経由でロードされている

NG: <link rel='stylesheet' href='http://example.com/style.css' />

NG: <img src="http://example.com/img.png">対策

すべてのリソースをHTTPSで提供

すべてのページやリソース(画像、スクリプト、スタイルシートなど)をHTTPSで提供するように変更します。

<link href="https://example.com/style.css" rel="stylesheet">

<script src="https://example.com/script.js"></script>関連リンク

危険度が脆弱性ツールによって異なる場合があります。

| Tenable Plugin | https://jp.tenable.com/plugins/was/98091 |